UULoader : Un Nouveau Malware Utilisé par les Acteurs de Menaces

Un nouveau type de malware appelé UULoader est utilisé par des acteurs de menaces pour délivrer des charges utiles de la prochaine étape telles que Gh0st RAT et Mimikatz. L’équipe de recherche Cyberint, qui a découvert ce malware, a déclaré qu’il est distribué sous la forme d’installateurs malveillants pour des applications légitimes ciblant les locuteurs coréens et chinois.

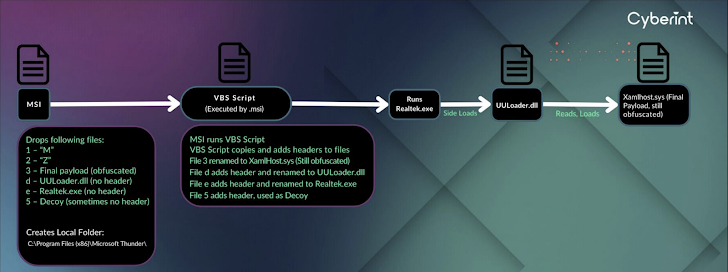

Des preuves indiquent que UULoader serait l’œuvre d’un locuteur chinois en raison de la présence de chaînes chinoises dans les fichiers de base de données de programmes (PDB) intégrées dans le fichier DLL. « Les fichiers ‘core’ de UULoader sont contenus dans une archive Microsoft Cabinet (.cab) qui contient deux exécutables principaux (un .exe et un .dll) dont l’en-tête du fichier a été supprimé », a déclaré la société dans un rapport technique partagé avec The Hacker News.

Exécutables et Techniques de Contournement

L’un des exécutables est un binaire légitime qui est susceptible de permettre le chargement latéral de DLL, utilisé pour charger le fichier DLL qui charge finalement le stade final, un fichier d’obfuscation nommé « XamlHost.sys » qui n’est rien d’autre que des outils d’accès à distance tels que Gh0st RAT ou le chasseur de crédentiels Mimikatz.

L’instanteur MSI contient un script Visual Basic (.vbs) chargé de lancer l’exécutable, avec certains échantillons de UULoader exécutant également un fichier leurre en tant que mécanisme de distraction.

Ce n’est pas la première fois que de faux installateurs de Google Chrome ont entraîné le déploiement de Gh0st RAT. La chaîne d’attaque c….

Menaces et Précautions

Des acteurs de menaces ont été observés créant des milliers de sites d’appâts liés aux cryptomonnaies pour des attaques de phishing ciblant les utilisateurs de services de portefeuille de cryptomonnaies populaires.

Les campagnes de phishing se sont également fait passer pour des entités gouvernementales en Inde et aux États-Unis pour rediriger les utilisateurs vers des domaines frauduleux collectant des informations sensibles.

Abréviations et Techniques d’Ingénierie Sociale

Certaines de ces attaques sont remarquables pour l’abus de la plateforme de marketing Dynamics 365 de Microsoft pour créer des sous-domaines et envoyer des e-mails de phishing. Ces attaques ont été codées Uncle Scam car ces e-mails….

Ces efforts d’ingénierie sociale ont capitalisé sur la popularité des applications d’intelligence artificielle générative pour mettre en place des domaines d’escroquerie imitant OpenAI ChatGPT afin de proliférer des activités suspectes et malveillantes.

Source : thehackernews.com